الانقطاع التكنولوجي يفتح الباب أمام جرائم الإنترنت

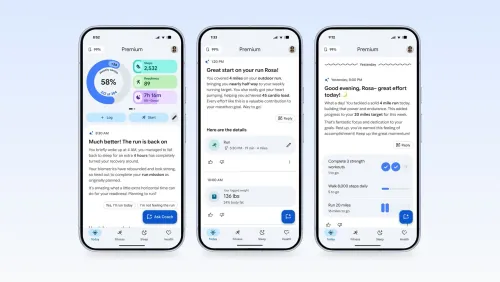

فوضى الإنترنت: كيف يستغل القراصنة الانقطاع التكنولوجي العالمي؟ تحذيرات حكومية واستراتيجيات احتيالية. تعرف على كيفية استغلال الأزمات التقنية للوصول إلى المعلومات والبيانات الحساسة. #تكنولوجيا #أمان_سيبراني

استغلال الهاكرز لفوضى انقطاع خدمة CrowdStrike

يستفيد مجرمو الإنترنت بالفعل من الفوضى الناجمة عن الانقطاع التكنولوجي العالمي الهائل الذي حدث يوم الجمعة من خلال الترويج لمواقع مزيفة مليئة بالبرامج الخبيثة المصممة لاختراق الضحايا المطمئنين، وفقًا لتحذيرات الحكومة الأمريكية والعديد من المتخصصين في الأمن السيبراني.

كيف يتم إنشاء المواقع الزائفة؟

وقال الخبراء الأمنيون إن القراصنة ينشئون مواقع إلكترونية زائفة تهدف إلى جذب الأشخاص الذين يبحثون عن معلومات أو حلول للانهيار التقني العالمي، ولكنها في الواقع مصممة لجمع معلومات الزوار أو اختراق أجهزتهم.

أسماء النطاقات المستخدمة في الاحتيال

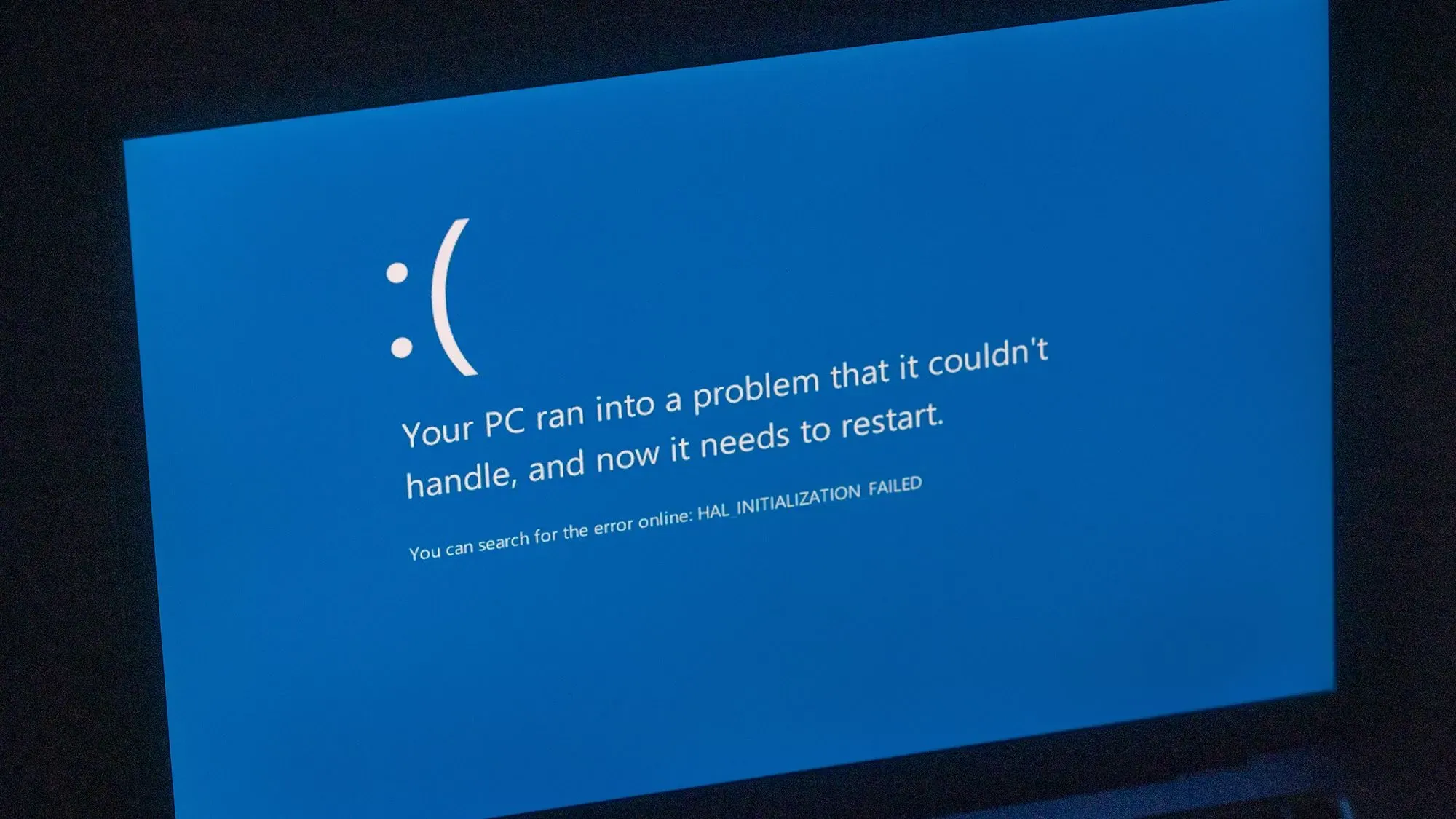

وتستخدم المواقع الاحتيالية أسماء نطاقات تتضمن كلمات مفتاحية مثل كراود سترايك - شركة الأمن السيبراني التي تقف وراء تحديث برمجي خاطئ أدى إلى الأزمة - أو "الشاشة الزرقاء"، وهو ما تعرضه أجهزة الكمبيوتر المتأثرة بخلل كراود سترايك عند تشغيلها.

أساليب جذب الضحايا

قد تحاول المواقع الاحتيالية إغراء الضحايا من خلال الوعد بإصلاح سريع لمشكلة كراود سترايك أو الاحتيال عليهم بعروض عملات رقمية وهمية.

تحذيرات وزارة الأمن الداخلي

في نشرة حول الانقطاع، قالت وزارة الأمن الداخلي إنها شهدت "جهات تهديد تستغل هذا الحادث في التصيد الاحتيالي وغيره من الأنشطة الخبيثة."

إرشادات CrowdStrike للمؤسسات المتضررة

وجاء في النشرة التي أصدرتها وكالة الأمن السيبراني وأمن البنية التحتية التابعة للوزارة: "ابقوا يقظين واتبعوا فقط التعليمات الواردة من مصادر مشروعة". أصدرت كراود سترايك إرشاداتها الخاصة حول ما يمكن للمؤسسات المتضررة القيام به استجابةً لهذه المشكلة.

تأثير الفوضى على الأمن السيبراني

يوضح هذا الوضع كيف أن حدثًا إخباريًا متقلبًا وشديد التأثير قد خلق مخاطر ثانوية لملايين الأشخاص، حيث تحاول الجهات الخبيثة الاستفادة من كارثة كراود سترايك وبينما تتدافع آلاف المؤسسات للتعافي من التحديث الخاطئ لبرامج كراود سترايك.

استغلال الأحداث الكبيرة من قبل المجرمين

"قال كيني وايت، الباحث الأمني المستقل المتخصص في أمن الشبكات، في مقابلة مع CNN: "إنه نمط قياسي جداً نراه بعد حوادث بهذا الحجم. "إن المجرمين لا يكلون في مساعيهم الإبداعية لاستغلال أكثر الأشخاص عرضة للخطر."

محاولات انتحال شخصية موظفي CrowdStrike

وفي خضم الانقطاع الذي حدث يوم الجمعة، حذرت شركة كراود سترايك نفسها من محاولة القراصنة استغلال الوضع من خلال "الاستفادة من الحدث كإغراء". وفي منشور على مدونتها، قالت كراود سترايك إن الجهات الخبيثة لا تكتفي بإنشاء مواقع مزيفة على الإنترنت فحسب، بل تنتحل أيضًا شخصية موظفي كراود سترايك في رسائل البريد الإلكتروني والمكالمات الهاتفية الاحتيالية، بل وتبيع برامج وهمية تزعم إصلاح الخلل.

أمثلة على الهجمات المستهدفة

ومن الأمثلة على ذلك استهداف عملاء كراود سترايك الناطقين باللغة الإسبانية، حسبما قالت الشركة في منشور منفصل على مدونة منفصلة. يأتي الهجوم في شكل ملف يحمل اسمًا مضللاً يسمى crowdstrike-hotfix.zip.zip. عند فتح الملف، يقوم بتثبيت برنامج خبيث يتصل هاتفياً بخادم يتحكم فيه القراصنة وقد يستخدمونه لإعطاء تعليمات إضافية للبرمجيات الخبيثة.

التعافي من الخلل في برمجيات CrowdStrike

لا يوجد حاليًا أي إصلاح آلي للتعافي من الخلل في برمجيات كراود سترايك، والذي قال خبراء الأمن إنه سيعني عملية تعافي طويلة وشاقة من المرجح أن تكلف ملايين - إن لم يكن مليارات - الدولارات.

التواصل مع ممثلي CrowdStrike

وقالت الشركة: "توصي شركة CrowdStrike Intelligence بأن تتأكد المؤسسات من أنها تتواصل مع ممثلي كراود سترايك من خلال القنوات الرسمية وأن تلتزم بالإرشادات الفنية التي قدمتها فرق دعم كراود سترايك".

المعلومات الخاطئة وتأثيرها على الجمهور

ما يحدث حاليًا في الفضاء الإلكتروني يشبه في بعض جوانبه كيف يمكن أن تطغى المعلومات الخاطئة والمضللة على فهم الجمهور للأحداث التي تجري في العالم المادي.

توجيه حركة المرور من خلال القصص الإخبارية

عادةً ما يحاول القراصنة استخدام القصص الإخبارية البارزة لتوجيه حركة المرور في طريقهم. على سبيل المثال، بعد الإعلان عن الاختراق الهائل لبيانات Equifax في عام 2017، قالت شركات الأمن إنها لاحظت إرسال مجرمي الإنترنت مئات الآلاف من رسائل البريد الإلكتروني التصيدية التي تنتحل صفة البنوك. وقال الخبراء في ذلك الوقت إن رسائل البريد الإلكتروني سعت إلى افتراس الضحايا القلقين الذين ربما كان من المرجح أن يفتحوا بريدًا إلكترونيًا من مؤسستهم المالية نظرًا لأخبار Equifax.

ارتفاع عمليات انتحال الشخصية

تحدث هذه الأنواع من عمليات الاحتيال المدفوعة بالأحداث على خلفية الارتفاع الأوسع نطاقًا في عمليات انتحال الشخصية.

خسائر الأمريكيين بسبب الاحتيال

في السنوات الأخيرة، أشارت لجنة التجارة الفيدرالية إلى تزايد عمليات الاحتيال التي يتظاهر فيها مجرمو الإنترنت بأنهم مسؤولون أو وكالات حكومية، مثل دائرة الإيرادات الداخلية أو إدارة الضمان الاجتماعي. وخلال حالة الطوارئ الناجمة عن جائحة كوفيد-19، انتحل قراصنة مبتكرون شخصية رئيسة لجنة التجارة الفيدرالية لينا خان وأرسلوا رسائل بريد إلكتروني مزيفة تدعي زوراً أن الوكالة توزع أموالاً للإغاثة من الجائحة - مما دفع لجنة التجارة الفيدرالية إلى مناشدة المستهلكين عدم الرد على تلك الرسائل.

وقالت لجنة التجارة الفيدرالية إن الأمريكيين خسروا بشكل جماعي مئات الملايين من الدولارات بسبب عمليات الاحتيال هذه التي انتحلوا فيها شخصياتهم.

تضليل المؤسسات خلال الأزمات

في حالة مثل انقطاع خدمة كراود سترايك، حيث يبحث الناس عن معلومات في أزمة عاجلة وسريعة الحركة ويتوقون إلى إيجاد حلول، يمكن أن يؤدي التصيد الاحتيالي إلى تضليل الأشخاص والمنظمات حسنة النية لاتخاذ خطوات خاطئة، مما يجعل الصفقة السيئة أكثر سوءًا.

مخاطر إضعاف الدفاعات السيبرانية

كما أن مخاطر التصيد الاحتيالي تضاعف من مخاطر أخرى غير مباشرة أيضاً. قد تقرر بعض المؤسسات من تلقاء نفسها إضعاف أو حتى تعطيل دفاعات الأمن السيبراني الخاصة بها أثناء محاولتها إعادة العمليات إلى طبيعتها.

التأثيرات المحتملة على العملاء

قال عظيم خودجيباييف، الباحث في الأمن السيبراني في سيسكو تالوس، ذراع الأمن السيبراني لشركة سيسكو للشبكات، في منشور على موقع X: "عندما يبدأ العملاء في التعافي، من المرجح أن يعطلوا أو يعدلوا وسائل الحماية الخاصة بهم من كراود سترايك." "هذا سيترك الكثير من الأشخاص مكشوفين!"

حذر بريت كالو، المدير الإداري لممارسة الأمن السيبراني في شركة FTI Consulting، من أنه إذا بدأت الشركات في الوقوع ضحية لهجمات التصيد الاحتيالي التي تنتهي باختراق البيانات المهمة أو الأنظمة الرئيسية، فقد يكون لذلك آثار مضاعفة على عملائها من الشركات والمستهلكين.

"وقال كالو: "تحاول الجهات الفاعلة السيئة بشكل روتيني الاستفادة من الأحداث الجارية، لذلك ليس من المستغرب أن نراهم يحاولون الاستفادة من هذه الأحداث. "وهذا بالطبع أمر يجب أن يكون عملاء الشركات التي تعرضت لحوادث بارزة مستعدين له."

أخبار ذات صلة

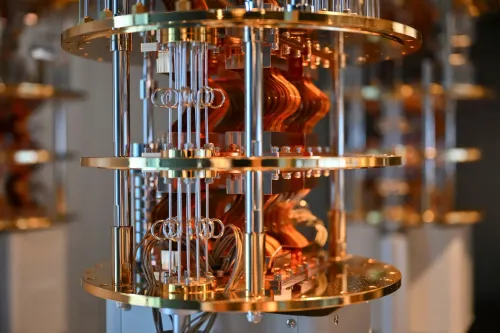

IBM وشركاء يحصلون على 2 مليار دولار أمريكي لتعزيز التفوق الكمي

ترامب قد يوقّع أمراً تنفيذياً بشأن الذكاء الاصطناعي الخميس المقبل

الثورة الشمسية الكوبية: كيف تتحدّى الحصار بتكنولوجيا صينية